حمله DDoS و چگونه انجام میشود| بهترین روش جلوگیری از DDoS

در این مقاله در راستای آشنایی با حمله DDoS ، انواع حمله DDoS و دیگر جزییات در این زمینه خواهیم پرداخت و بهطور کلی خواهیم گفت که حمله دیداس چیست و به معرفی حمله ddos میپردازیم.

حمله دیداس چیست و آشنایی با حمله DDoS ؟

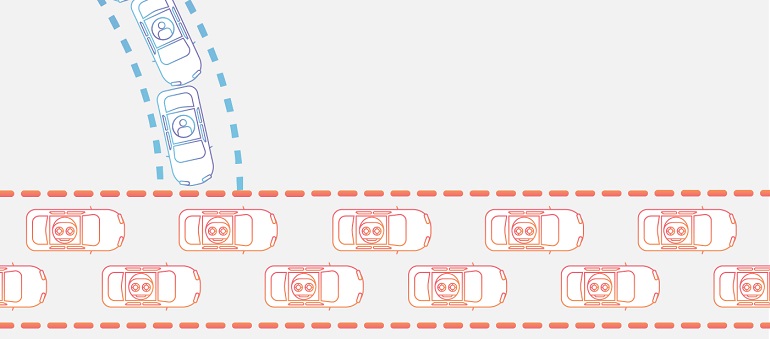

حمله DDoS تلاشی مخرب برای ایجاد اختلال در تردد عادی سرور، سرویس یا شبکه بوده و با هدف غلبه بر زیرساختها با سیل ترافیک اینترنتی ایجاد میشود. حملات DDoS با استفاده از چندین سیستم کامپیوتری در معرض خطر به عنوان منابع ترافیکی، امکانپذیر میشود. دستگاههای هدف حمله میتوانند شامل کامپیوترها و سایر منابع شبکه مانند دستگاههای مجهز به اینترنت اشیا باشند. حمله DDoS مانند یک ترافیک غیر منتظره است که بزرگراه را مسدود کرده و مانع از رسیدن ترافیک منظم به مقصد میشود.

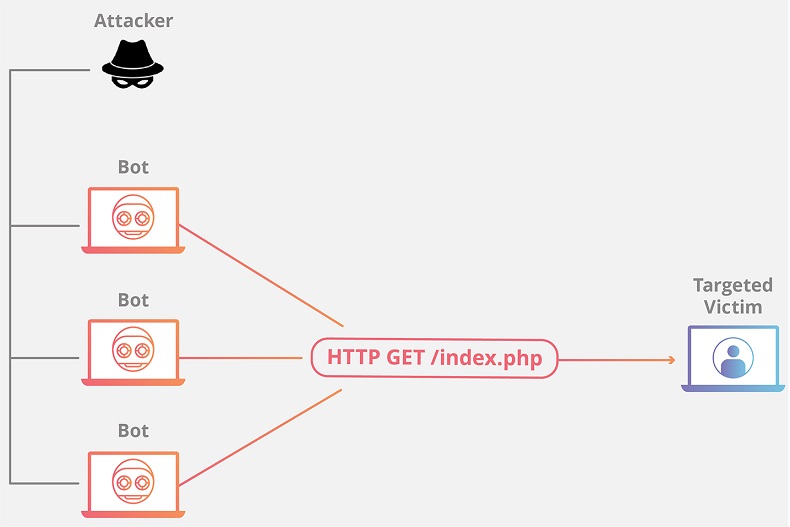

حمله DDoS چگونه عمل میکند و آشنایی با حمله DDoS : اکنون که میدانید حمله دیداس چیست باید با نحوهی عملکرد آن نیز آشنا شوید. حملات DDoS در شبکهی دستگاههای متصل به اینترنت صورت میگیرد. این شبکهها شامل سیستمهای کامپیوتری و سایر دستگاههای مجهز به اینترنت اشیا بوده که به بدافزار آلوده شدهاند و از راه دور توسط مهاجم کنترل میشوند. به این دستگاههای جداگانه ربات (یا زامبی) و به گروهی از رباتها، بات نت گفته میشود. پس از ایجاد بات نت، مهاجم میتواند با ارسال دستورالعملهای از راه دور به هر ربات، حمله را هدایت کند.

[irp posts=”16001″ name=”Cookie یا کوکی چیست | بررسی کاربرد کوکی وبسایت”]

هنگامی که سرور یا شبکه قربانی توسط بات نت مورد هدف قرار میگیرد، هر ربات درخواستهایی را به آدرس IP هدف ارسال میکند و بهطور بالقوه باعث میشود تا سرور یا شبکه تحت فشار قرار گیرند و در نتیجه خدمات از ترافیک عادی بازمانند. از آنجا که هر ربات یک دستگاه اینترنتی مجاز است در نتیجه تفکیک ترافیک حمله از ترافیک معمولی دشوار خواهد شد و اینگونه حمله دیداس به نتیجه میرسد. در مورد رمزنگاری سرتاسری بیشتر بدانید.

نحوه تشخیص حمله DDoS

واضحترین علامت حمله DDoS این است که سایت یا سرویس ناگهان کند یا از دسترس خارج میشود. اما از آنجایی که این مشکل با افزایش قابل توجه ترافیک نیز رخ میدهد در نتیجه معمولاً به تحقیقات بیشتری برای تشخیص حمله دیداس نیاز است. روشها و ابزارهای تجزیه و تحلیل ترافیک میتوانند به شما در تشخیص حمله DDoS کمک کنند که در ادامه در اختیارتان قرار خواهیم داد.

- حجم مشکوک ترافیک ناشی از یک آدرس IP یا یک محدوده IP

- سیل ترافیکی از کاربرانی که یک رفتاری واحد دارند، (نوع دستگاه، موقعیت جغرافیایی یا نسخه مرورگر وب یکسان)

- افزایش ناگهانی درخواستها در یک صفحه یا نقطه نهایی

- الگوهای تردد عجیب و غریب در ساعات روز یا الگوهایی که غیر طبیعی به نظر میرسند.

بهطور کلی علائم دیگر و مشخصتری از حمله DDoS وجود دارد که بسته به نوع حمله میتواند متفاوت باشد.

انواع حمله DdoS و تاثیر حمله ddos

انواع حمله DDoS اجزای مختلف اتصال شبکه را هدف قرار میدهند. برای درک نحوه عملکرد انواع حمله DDoS ، باید نحوه اتصال شبکه را بدانید.

برای آشنایی با حمله DDoS بد نیست بدانید که اتصال شبکه در اینترنت از اجزا یا لایههای مختلف تشکیل شده است. مدل OSI، که در زیر نشان داده شده، یک چارچوب مفهومی بوده که برای توصیف اتصال شبکه در 7 لایه مجزا استفاده میشود. درحالیکه تقریباً تمام حملات DDoS شامل از دسترس خارج شدن یک دستگاه یا شبکهی هدف با ترافیک است، حملات را میتوان به سه دسته تقسیم کرد. مهاجم ممکن است از یک یا چند بردار مختلف حمله در پاسخ به اقدامات متقابل توسط هدف استفاده کند. در ادامه با کاروتک همراه باشید. پیشنهاد میشود مقاله ” جلوگیری از بروت فورس ” را بخوانید.

۱) حملات لایهی Application

- هدف حملهی Application در لایهی 7: گاهی اوقات در یک حمله DDoS لایه 7 (در اشاره به لایه 7 از مدل OSI)، هدف حملات تخلیه منابع برای ایجاد یک منع سرویس است. این حملات در واقع لایهای که صفحات وب روی سرور تولید میشوند و در پاسخ به درخواستهای HTTP تحویل داده میشوند را هدف قرار میدهند. اجرای یک درخواست HTTP از نظر محاسباتی در سمت سرویس گیرنده ساده است، اما پاسخ دادن به سرور مورد نظر میتواند سخت باشد، زیرا سرور اغلب چندین فایل را بارگذاری میکند و درخواستهای پایگاه داده را برای ایجاد یک صفحه وب اجرا میکند. دفاع از حملات لایه 7 دشوار است، زیرا تشخیص ترافیک مخرب از ترافیک قانونی پیچیده خواهد بود.

- سیل HTTP: این حمله شبیه فشار آوردن به مرورگر وب روی بسیاری از سیستمهای مختلف است. در واقع در این نوع حمله تعداد زیادی درخواست HTTP به سرور سرازیر میشود و منجر به عدم پذیرش سرویس خواهد شد. این نوع حملات از ساده تا پیچیده متغییر است.

- [irp posts=”18088″ name=”اموزش قدم به قدم افزایش امنیت ویندوز + تصویر”]

۲) حملات Protocol

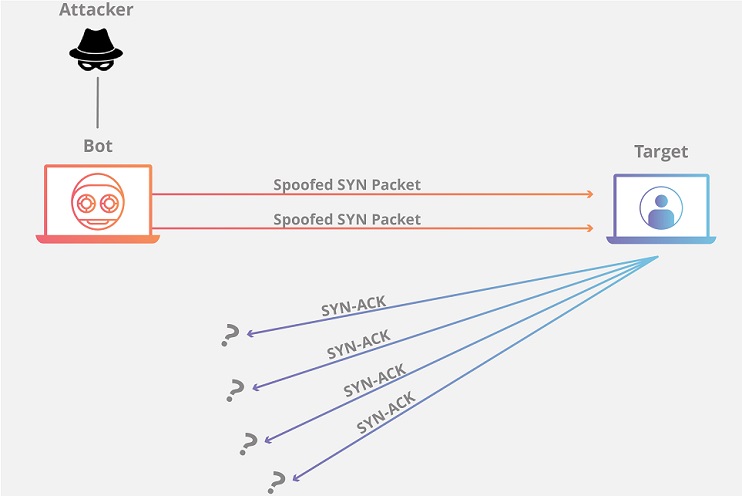

- هدف حملهی Protocol: حملات پروتکلی با مصرف بیش از حد منابع سرور یا منابع تجهیزات شبکه مانند فایروال و باعث اختلال در سرویس میشوند. حملات پروتکل با استفاده از ضعف در لایه 3 و 4 از پشته، هدف را غیرقابل دسترسی میکند.

- سیل SYN: سیل SYN شبیه کارگری است که در یک اتاق عرضه، درخواستهایی را از جلوی فروشگاه دریافت میکند. کارگر درخواستی دریافت میکند، بسته را میگیرد و منتظر تأیید است تا بسته را به جلو بیاورد. سپس کارگر تعداد زیادی درخواست بسته دیگر را بدون تأیید دریافت میکند تا زمانی که آنها نتوانند بستههای بیشتری را حمل کنند و درخواستها بدون پاسخ خواهند ماند. در واقع این فرایند به این صورت است که درخواست و پاسخ به قدری افزایش مییابد که منابع هدف دچار خستگی میشوند و به همین دلیل به این حمله « حملات فرسودگی» نیز گفته میشود.

۳) حملات Volumetric

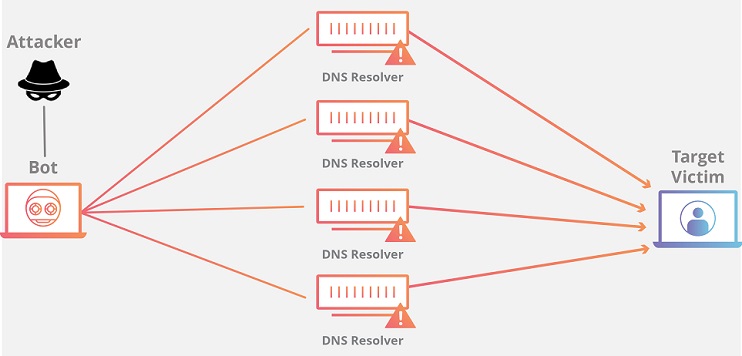

- هدف حملهی Volumetric: این دسته از حملات سعی میکنند تا با مصرف تمام پهنای باند موجود بین هدف و اینترنت، تراکم ایجاد کنند. حجم زیادی از دادهها با استفاده از نوعی تقویت برای ایجاد ترافیک عظیم، مانند درخواست از یک بات نت، به هدف ارسال میشوند.

- تقویت DNS: تقویت DNS مانند این است که کسی با یک رستوران تماس بگیرد و بگوید “من یکی از همهی غذاها را میخواهم، لطفاً با من تماس بگیرید و تمام سفارش من را تکرار کنید”. در این روش با درخواستی بسیار اندک، پاسخ طولانی ایجاد میشود و اختلالاتی در سیستم ایجاد خواهد شد.

روند کاهش حمله DDoS چگونه است؟

اکنون که میدانید حمله دیداس چیست ، بد نیست بگوییم که نگرانی اصلی در کاهش حمله DDoS تمایز بین ترافیک حمله و ترافیک معمولی است. در اینترنت مدرن، ترافیک DDoS اشکال مختلفی دارد. ترافیک میتواند در طراحی متفاوت باشد و میتوان به حملات تک منبع تا حملات پیچیده و تطبیقی چند بردار اشاره کرد. یک حمله DDoS چند بردار از چندین مسیر حمله برای غلبه بر یک هدف به روشهای مختلف استفاده میکند و بهطور بالقوه تلاشهای کاهش دهنده را در هر مسیر منحرف خواهد کرد.

حملهای که چندین لایه از پشته پروتکل را همزمان هدف قرار میدهد، نمونهای از DDoS چند بردار است. کاهش حمله DDoS چند بردار به استراتژیهای متنوعی برای مقابله با مسیرهای مختلف نیاز دارد. بهطور کلی، هرچه حمله پیچیدهتر باشد، احتمال اینکه ترافیک حمله از ترافیک معمولی جدا شود، دشوارتر خواهد بود. هدف مهاجم این است که تا آنجا که ممکن است در سیستم اختلال ایجاد کند. در نتیجه با روشهای کاهش حمله دیداس مقابله خواهد کرد.

روند کاهش دهنده حمله DDoS شامل کاهش یا محدودیت بیرویه ترافیک میشود و ممکن است ترافیک از بین ببرد که در نهایت حمله نیز ممکن است برای دور زدن اقدامات متقابل تعدیل شود. برای غلبه بر حملات دیداس راه حل لایهای بهترین عملکرد را خواهد داشت. به راهحلهای روند کاهش حمله DDoS در ادامه اشاره خواهیم کرد:

[irp posts=”15675″ name=”این ویژگی امنیتی ویندوز 11 میتواند تا 30 درصد افت عملکرد در بازیها را به همراه داشته باشد”]

- مسیریابی سیاهچاله / Blackhole routing: یک راه حل برای همه سرپرستان شبکهایجاد یک مسیر سیاهچاله به مسیر است. در سادهترین شکل، هنگامی که فیلترینگ سیاهچاله اجرا میشود، ترافیک مشروع و مخرب شبکه به یک مسیر تهی یا سیاهچاله هدایت میشود و از شبکه حذف خواهد شد.

- محدودیت نرخ / Rate limiting: محدود کردن تعداد درخواستهایی که سرور در یک بازه زمانی خاص میپذیرد نیز راهی برای کاهش حملات دیداس سرویس است.

- فایروال برنامه وب / Web application firewall: ابزارWAF (Web Application Firewall) میتواند به کاهش حمله DDoS لایه 7 کمک کند و از سرور هدف در برابر انواع خاصی از ترافیک مخرب محافظت خواهد کرد.

- انتشار شبکه انیکست / Anycast network diffusion: این روش از یک شبکه Anycast برای پراکندن ترافیک حمله در سراسر شبکه سرورهای توزیع شده استفاده میکند.

اولین حمله DDoS و حمله محروم سازی از سرویس چه بود؟

آنچه به طور دقیق به عنوان اولین حمله مخرب DDoS در نظر گرفته میشود در ژوئیه 1999 رخ داد، زمانی که شبکه کامپیوتری در دانشگاه مینه سوتا به مدت دو روز از کار افتاد. این حمله، شبکهای متشکل از 114 کامپیوتر آلوده به بدافزار Trin00 بود که همگی ترافیک خود را به سمت کامپیوتری در دانشگاه هدایت میکردند و شبکه پر از ترافیک شده بود.

شاید Trin00 بات نت بزرگی نبود، اما اولین حادثه ثبت شده از حملهی DDoS است که مهاجمان سایبری ماشینهایی را که متعلق به آنها نبود، تحت کنترل گرفتند و از ترافیک وب برای ایجاد اختلال در شبکه یک هدف خاص استفاده کردند.

معروفترین حملات DDoS در جهان

حملات DDoS معروف: MafiaBoy – فوریه 2000

پس از حادثه دانشگاه مینهسوتا، نیازی به صبر طولانی نبود تا جهان ببیند که حملات DDoS چقدر میتواند مخرب باشد. فوریه سال 2000، مایکل کالس 15 ساله کانادایی، با نام مستعار آنلاین MafiaBoy، موفق شد تعدادی از شبکههای دانشگاهی را تحت کنترل خود درآورد و تعداد زیادی کامپیوتر را به یک بات نت متصل کرد. او از این شبکه برای یک حمله DDoS استفاده کرد که برخی از بزرگترین وب سایتها را در آغاز هزاره جدید از بین برد که در این میان میتوان به سایت یاهو، eBay، آمازون، CNN، و غیره اشاره کرد. در نهایت کالس دستگیره شد، به حملات خود اعتراف کرد و هشت ماه در مرکز جوانان به خدمت گرفته شد. او همچنین به دلیل این حملات، به پرداخت 1000 دلار کانادا جریمه شد.

حملات DDoS معروف: استونی – آوریل 2007

در اواسط دهه 2000، حملات DDoS آنقدر قدرتمند شده بود که ميتوانست خدمات اینترنتی کل یک کشور را از بین ببرد. در آوریل 2007، استونی که هنوز هم یکی از پیشرفتهترین کشورهای جهان از نظر دیجیتالی است و تقریباً تمام خدمات دولتی از طریق سیستم شناسایی آنلاین برای 1.3 میلیون شهروند این کشور به صورت آنلاین انجام میشود و در دسترس است، مورد حمله DDoS قرار گرفت. در واقع از 27 آوریل، استونی با یک سری حملات DDoS مواجه شد که تمام خدمات آنلاین در این کشور از جمله پارلمان، بانکها، وزارتخانهها، روزنامهها و صدا و سیما را مختل کرد. در نتیجه مردم قادر به دسترسی روزانه به خدمات مورد نیاز خود نبودند. حملات در موارد متعدد، از جمله در یک دوره 24 ساعته ویژه در 9 مه، روزی که روسیه پیروزی در اروپا برای جنگ جهانی دوم را جشن گرفت، آغاز شد. حملات DDoS در زمانی انجام شد که استونی درگیر مناقشه سیاسی با روسیه بر سر جابجایی مجسمه شوروی در تالین بود.

حملات DDoS معروف: Spamhaus – مارس 2013

هدف پروژه Spamhaus ردیابی فعالیت ارسالکنندگان هرزنامه در وب به منظور کمک به ارائهدهندگان اینترنت و سرویسهای ایمیل با فهرستی بلادرنگ از ایمیلها، پستها و پیامهای هرزنامه رایج است تا از دیدن آنها و کلاهبرداری احتمالی کاربران جلوگیری شود. اما در مارس 2013، Spamhaus خود قربانی مجرمان سایبری شد که در آن زمان بزرگترین حمله DDoS تا کنون بود و تقریباً دو هفته طول کشید. پس از اینکه زیرساخت وب و شرکت امنیت وب وارد عمل شد تا حمله به Spamhaus را کاهش دهد، متوجه شد که مهاجمان سایبری تلاش میکنند تا Cloudflare خود را آفلاین کنند. تاثیر این حملهی DDoS به قدری گسترده بود که باعث ازدحام ترافیک در سراسر اینترنت شد.

حملات DDoS معروف: Mirai – اکتبر 2016

در میان معروفترین حملات DDoS تا به امروز، باتنت Mirai بخشهای وسیعی از خدمات آنلاین را در بسیاری از اروپا و آمریکای شمالی از بین برد. وبسایتهای خبری، اسپاتیفای، ردیت، توییتر، شبکه پلیاستیشن و بسیاری دیگر از سرویسهای دیجیتالی تا حد زیادی کند شدند یا برای میلیونها نفر کاملاً غیرقابل دسترسی بودند. خوشبختانه این قطعیها کمتر از یک روز به طول انجامید. این خاموشی که به عنوان بزرگترین خاموشی آنلاین در تاریخ توصیف میشود، به دلیل حمله DDoS علیه Dyn، ارائه دهنده سیستم نام دامنه برای صدها وب سایت بزرگ، ایجاد شد. چیزی که به قدرتمند شدن این حمله کمک کرد این بود که باتنت Mirai، کنترل میلیونها دستگاه اینترنت اشیا، از جمله دوربینها، روترها، تلویزیونهای هوشمند و چاپگرها را در دست گرفته بود. در حالی که ترافیک ایجاد شده توسط دستگاههای IoT مجزا کم است اما تعداد دستگاههای موجود در باتنت برای Dyn بسیار زیاد بود.

[sc_fs_multi_faq headline-0=”h2″ question-0=”حمله دیداس چیست؟” answer-0=”حمله DDoS تلاشی مخرب برای ایجاد اختلال در تردد عادی سرور، سرویس یا شبکه بوده و با هدف غلبه بر زیرساختها با سیل ترافیک اینترنتی ایجاد میشود. حملات DDoS با استفاده از چندین سیستم کامپیوتری در معرض خطر به عنوان منابع ترافیکی، امکانپذیر میشود.” image-0=”” headline-1=”h2″ question-1=”نحوه تشخیص حمله DDoS چیست؟” answer-1=”واضحترین علامت حمله DDoS این است که سایت یا سرویس ناگهان کند یا از دسترس خارج میشود. اما از آنجایی که این مشکل با افزایش قابل توجه ترافیک نیز رخ میدهد در نتیجه معمولاً به تحقیقات بیشتری برای تشخیص حمله دیداس نیاز است. ” image-1=”” headline-2=”h2″ question-2=”اولین حمله DDoS چه بود؟” answer-2=”آنچه به طور دقیق به عنوان اولین حمله مخرب DDoS در نظر گرفته میشود در ژوئیه 1999 رخ داد، زمانی که شبکه کامپیوتری در دانشگاه مینه سوتا به مدت دو روز از کار افتاد.” image-2=”” count=”3″ html=”true” css_class=””]